Tópicos não relacionados com casas ou imóveis

Tópico da informática (1)

- Boas!

Uma vez que esta é a minha area profissional, e que aparentemente não há um tópico sobre informatica aqui no forum, resolvi criar um

Ja tenho falado sobre esta temática em diversos outros tópicos aqui no forum, mas vou começar a concentrar tudo neste

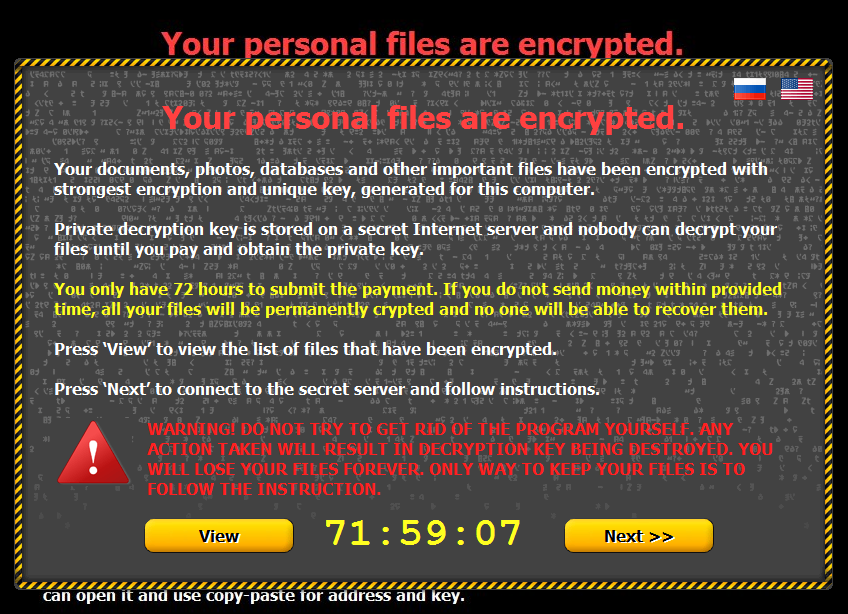

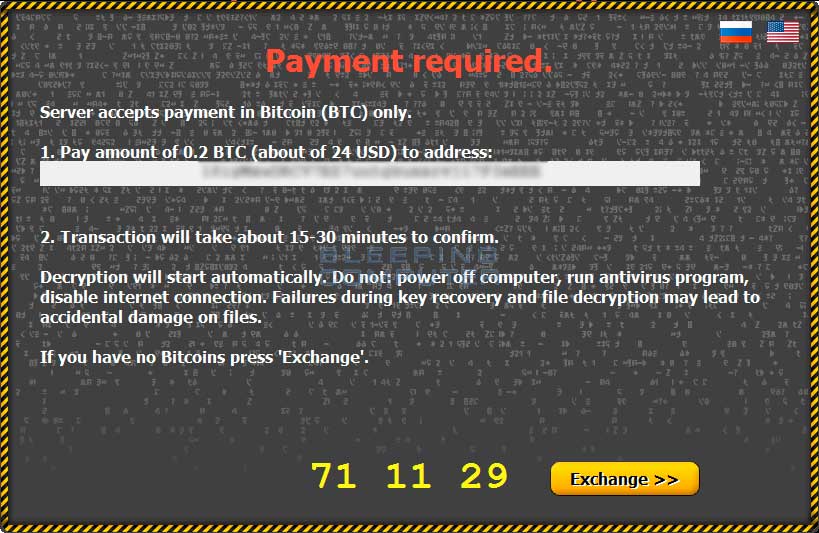

Vou começar com um virus lixado, ou melhor, não é bem um virus, é algo mais recente, chamado Ransomware , ou seja é um resgate.

Ja aqui tinha falado disto ha um ano: https://forumdacasa.com/discussion/24004/5/qual-o-momento-ideal-para-desistir-de-reparar-um-carro-computador-electrodomestico/#Comment_621239

Hoje tenho entre mãos mais um caso de um pc que apanhou esta porra do cryptolocker ( Crypto Ransomware ) , neste caso numa nova versão, chamada

CTB-Locker AKA Critroni

É a segunda vez que o vejo ao vivo , na vez anterior encriptou apenas o que estava no ambiente de trabalho, mas desta vez correu as pastas todas e encriptou tudo o que eram .JPG , .XLS , .DOC, .PDF ... até os ficheiros .DBX do outlook express encriptou.

Uma vez que o cliente precisa destes dados, e não tem backups recentes, está a equacionar pagar mesmo o resgate ...

Pelo que tenho lido, apesar de não haver garantias que funcione, ha relatos de alguns casos de sucesso.

Mais ainda, esta nova versão do CTB-Locker é simpatica, e oferece a desencriptação dos primeiros 5 ficheiros gratuitamente, possivelmente vou experimentar.

Pelo que tenho lido nas ultimas horas, Isto corre tudo o que é unidades locais, o que o torna bastante perverso, na medida em que se tivermos os nossos backups feitos numa unidade externa USB, ou num disco de rede NAS com uma letra mapeada, esses ficheiros do backup ficarão igualmente encriotados

Aparentemente só se espalha na rede através de unidades mapeadas , o que é bom pois pelos vistos não ataca as pastas partilhadas que não estejam mapeadas

Pelo que li, a dropbox e similares tambem são atacadas por este problema, no entanto têm a possibilidade de versioning, ou seja de ir buscar versões anteriores do ficheiro, contudo li que o processo é doloroso na medida em que tem que ser feito ficheiro a ficheiro, o que é uma grande dor de cabeça se estivermos a falar de milhares de ficheiros, por ex pastas de documentos ou albuns de fotografias.

Pelo que li , estes Crypto Ransomware apanham-se sobretudo atraves de anexos infectados, por ex PDF´s que na realidade são executaveis.

COm os meus clientes foi assim que aconteceu, e segundo li é a principal forma de infecção.

Ao que parece este Crypto Ransomware consegue fintar muito bem a maioria dos antivirus, na medida em que é o proprio utilizador que ao estar distraido / confundido acaba por executar o virus, julgando estar a abrir um .PDF ou outro anexo benigno

PEssoalmente nem uso antivirus nos meus computadores (apenas corro o malwarebytes esporadicamente), pois acredito que a maioria dos virus apanham-se pelas más práticas, e defendo que um utilizador atento e conhecedor não precisa de um antivirus.

No entanto ha uns tempos apanhei um virus ao abrir um PDF infectado , num site clonado do ViaCTT, bastantante convincente . Até o endereço era convincente, chamava.-se salvo erro CTTVia .

Felizmente apercebi-me a tempo e desliguei logo a net e interrompi o processo, que se começou logo a espalhar pelo computador (windows 7 neste caso)

VOltanto ao que tenho neste momento entre mãos, neste momento ja tenho um clone do disco infectado, pois apesar de ser facil remover o Crypto Ransomware , poderei ainda precisar da versao infectada se tudo o resto falhar e o cliente quiser pagar o resgate

Para ja estou a tentar Data Recovery no disco infectado, pode ser que consiga ir buscar versões não infectadas dos ficheiros

**********************************************************************************

Para os interessados sobre esta materia e profissionais de IT / Administradores de sistemas,

partilho alguns links sobre o assunto :

**********************************************************************************

http://www.remove-pcvirus.com/remove-ctb-locker/

http://www.bleepingcomputer.com/virus-removal/ctb-locker-ransomware-information

http://threatpost.com/critroni-crypto-ransomware-seen-using-tor-for-command-and-control/107306

http://computervirusmanualremval.blogspot.pt/2014/12/how-to-decrypt-files-locked-by-ctb.html

http://computervirusmanualremval.blogspot.pt/2014/12/how-to-decrypt-files-locked-by-ctb.html

http://arstechnica.com/security/2013/10/youre-infected-if-you-want-to-see-your-data-again-pay-us-300-in-bitcoins/

https://www.foolishit.com/vb6-projects/cryptoprevent/

http://www.pcrisk.pt/guias-de-remocao/7562-your-personal-files-are-encrypted-virus

http://www.eteknix.com/synology-nas-os-vulnerable-to-cryptolocker/

http://ubuntuforums.org/showthread.php?t=2189320

http://www.welivesecurity.com/2013/12/12/11-things-you-can-do-to-protect-against-ransomware-including-cryptolocker/

http://www.prnewswire.com/news-releases/ransomware-virus-cryptolocker-mixes-old-and-new-tricks-to-exploit-vulnerable-systems-resisting-typical-anti-virus-protocols-241457611.html

http://grahamcluley.com/2013/11/cryptolocker-protect/

**********************************************************************************

IMPORTANTE ::: IMPORTANTE ::: IMPORTANTE ::: IMPORTANTE ::: IMPORTANTE ::: IMPORTANTE :::

**********************************************************************************

>Façam Backups Regulares

>Os discos externos não são caros, espalhem os backups por varios discos

>Tenham versões offline dos ficheiros, é importante a existencia de "cold data", pois este problema pode atacar os originais e as copias de segurança online ao mesmo tempo !

pelo que diz aqui o melhor é não pagar http://pt.wikipedia.org/wiki/RansomwareTambem ja li muito que não pagar é de facto o melhor, até para não compactuar com esta pratica e desincentiva-la ,,, MAS neste caso que tenho em mãos o pc é de uma empresa e tem dados importantes e não existem backups actuais ... que sugestões dá para um caso destes ?nenhma q não percebo nada de informatica,mandei um mail ao meu genro q é engenheiro informatico a ver se ele tem alguma ideia.Nem a propósito, há dois dias que ando a recuperar dados de um servidor de ficheiros que ficou todo encriptado. Um utilizador recebeu um mail de proveniência desconhecida e feito anjinho executou o anexo. Resultado, todos os ficheiros do pc encriptados e pior, conteúdo das drives partilhadas inacessível. Trabalho para vários dias. Pagar o resgate está fora de questão, o nosso director de TI não paga resgates.

pelo que diz aqui o melhor é não pagar http://pt.wikipedia.org/wiki/RansomwareTambem ja li muito que não pagar é de facto o melhor, até para não compactuar com esta pratica e desincentiva-la ,,, MAS neste caso que tenho em mãos o pc é de uma empresa e tem dados importantes e não existem backups actuais ... que sugestões dá para um caso destes ?nenhma q não percebo nada de informatica,mandei um mail ao meu genro q é engenheiro informatico a ver se ele tem alguma ideia.Nem a propósito, há dois dias que ando a recuperar dados de um servidor de ficheiros que ficou todo encriptado. Um utilizador recebeu um mail de proveniência desconhecida e feito anjinho executou o anexo. Resultado, todos os ficheiros do pc encriptados e pior, conteúdo das drives partilhadas inacessível. Trabalho para vários dias. Pagar o resgate está fora de questão, o nosso director de TI não paga resgates.- carlosfbmanuel

- 21 janeiro 2015

o meu pc apanhou uma constipação e não me parece que consiga resolver sem formatar...ainda não morreu pois estou a escrever nele agora..mas não consigo reparar...- Joao Ferreira

- 22 janeiro 2015

Colocado por: carlosfbmanuel

- o meu pc apanhou uma constipação e não me parece que consiga resolver sem formatar...ainda não morreu pois estou a escrever nele agora..mas não consigo reparar...

Colocado por: carlosfbmanuelo meu pc apanhou uma constipação e não me parece que consiga resolver sem formatar...ainda não morreu pois estou a escrever nele agora..mas não consigo reparar...

Já me aconteceu ter de reparar um disco a um cliente por causa de um virus. Nem formatar funcionava danificou todos os sectores do disco.- carlosfbmanuel

- 22 janeiro 2015

Aqui acho que não é o caso.

vou tentar resolver sem ter de formatar...vou vasculhar nos ficheiros e ver por onda o malandro....a ver vamos se consigo resolver...para apagar com o antivírus detecta mas não o apaga, apareceu um atalho no ambiente de trabalho mas também não o consigo desinstalar...portanto vou ver se o arranco pela raiz...- thekillerpt

- 22 janeiro 2015

atenção,

vírus a danificar fisicamente máquinas não existem.

qualquer disco formatado volta a ficar limpo e em condições.

em relação a este,

as ferramentas genéricas de malware devem remove-lo

mas o mais importante são os dados que foram encriptados

ve se a chave de encriptação está aqui:

Infected users should check in the Application Data > Application Data > Microsoft > Crypto > RSA folder of their PCs for the private key.

e usa este site:

https://decryptcryptolocker.com/Colocado por: Joao FerreiraJá me aconteceu ter de reparar um disco a um cliente por causa de um virus. Nem formatar funcionava danificou todos os sectores do disco.

Se calhar um "fill drive with zeros" podia resolver.Colocado por: thekillerptatenção,

vírus a danificar fisicamente máquinas não existem.

Em informática, o impossível não existe. Temos que substituir essa palavra por "improvável".Colocado por: thekillerptatenção,

vírus a danificar fisicamente máquinas não existem.

qualquer disco formatado volta a ficar limpo e em condições.

A não ser os que limpam o firmware.- carlosfbmanuel

- 22 janeiro 2015

ao que me parece neste momento é que o arranquei pela raiz ....- thekillerpt

- 22 janeiro 2015

altamente improvável então :)

só acredito em danos se o vírus alterar voltagens via bios da motherboard, placa gráfica, etc

http://arstechnica.com/tech-policy/2011/07/how-digital-detectives-deciphered-stuxnet-the-most-menacing-malware-in-history/

mesmo que limpem uma firmware, da mesma forma que o vírus a limpa uma ferramenta do fabricante volta a reescreve-la.

dai a mudança para firmwares UEFI bem mais seguras.- thekillerpt

- 22 janeiro 2015

carlosfbmanuel,

que sistema operativo usa?

o ideal é arrancar em modo de segurança, que na maioria das vezes garante que o vírus não é executado e depois pode correr o antivírus e elimina-lo- carlosfbmanuel

- 23 janeiro 2015

windows 7- Ricardo Al

- 23 janeiro 2015

Exatamente, corre em modo de segurança, depois instala o malwarebytes, e elimina todos os ficheiros que lhe aparecerem para eliminar, os que aparecerem que serão movidos para quarentena, deixe ir.!

Não pague nada, nem nada disso.! Isso é um vírus muito comum hoje em dia!!Colocado por: thekillerptatenção,

vírus a danificar fisicamente máquinas não existem.

Existem, pois.

Lembro-me do Chernobyl que tanta máquina matou por esse mundo fora.Isso não é danificar fisicamente. Apagar MBR não é danificar o disco. Bios apagadas, podias sempre programar com programador externos, ainda mais na altura que quase todas as bios eram eeprom em socket.Colocado por: CrOhNBios apagadas, podias sempre programar com programador externos, ainda mais na altura que quase todas as bios eram eeprom em socket.

E se a minha avó tivesse rodas era uma bicicleta.

Como é que você distinguia, na altura, uma board avariada de uma 'chernobilada' ? Tirava-lhe a bios e tentava reprogramá-la? Não diga asneiras :)0.0505 seg. NEW